新的解决方案帮助创新型澳门赌场官方下载在不断变化的环境中取得成功, 竞争日益激烈的数字经济. 这些解决方案可以使澳门赌场官方下载能够激活并从敏感数据中提取价值,并通过保护客户和员工的隐私来产生信任. 这使澳门赌场官方下载能够使用私有数据,包括它们在高级分析中的应用程序, 机器学习(ML)和人工智能(AI)——有效地使用,而不用担心客户流失, 员工或知识产权面临风险.

通过了解如何在受保护的数据上使用ML是有益的,澳门赌场官方下载可以获得相对于缺乏创新的竞争对手的优势, 量子计算的最新进展如何显著影响新数据和历史数据的机遇和威胁, 以及当前和未来的技术以及未来技术的长期路线图如何优化和保护ML代码. 所有这些都使澳门赌场官方下载获得了相对于缺乏创新能力的竞争对手的竞争优势,从而推动了澳门赌场官方下载的发展.

安全人工智能从受保护的数据中提取价值

安全的人工智能解决方案创造了利用敏感数据的机会,这些数据已被证明是激活高级分析和机器学习最有效的方法. 有信心敏感数据受到保护, 澳门赌场官方下载可以快速提取价值, 实时应用洞察力并预测加速增长的结果. 无论敏感数据在哪里,无论它们是在云中还是在本地,都应该得到保护, 在休息或使用中——这样它们就可以被澳门赌场官方下载的一线员工利用, 分析团队和任何需要这些信息来做出业务决策的人. 数据没有边界,数据保护也不应该有边界. Whether encrypting, 标记化或应用隐私方法, 解决方案应该保护驱动澳门赌场官方下载日常功能的许多操作系统背后的数据,以及决策背后的分析系统, 个性化客户体验和人工智能建模.

案例研究:利用数据保护工具降低金融科技风险

匿名化是将身份识别风险降到最低的一种方法.

匿名化是一种不可逆转的数据保护方法,可以推进数据密集型业务应用程序, such as analytics, 通过使用差分隐私或k-匿名.

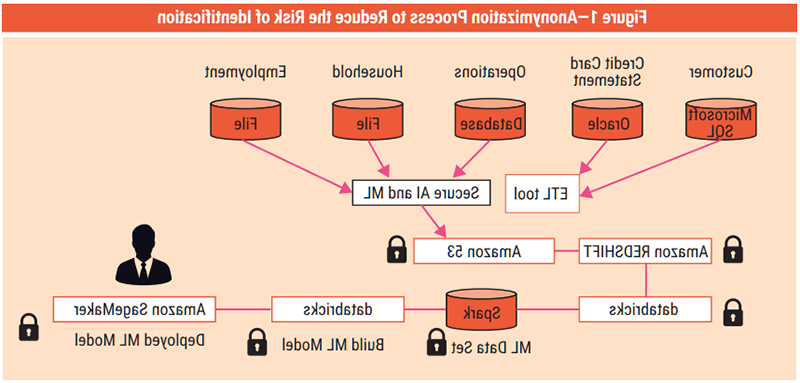

In the example in figure 1, 与最初的ML模型相比,要求客户对交易进行信用卡批准的银行将隐私风险从26%降低到8%,并提供了98%的准确性.

这种方法可以用于分析, insight, dashboarding, reporting, predictions, forecasts, 模拟和优化在节省和增加收入方面的预期价值.

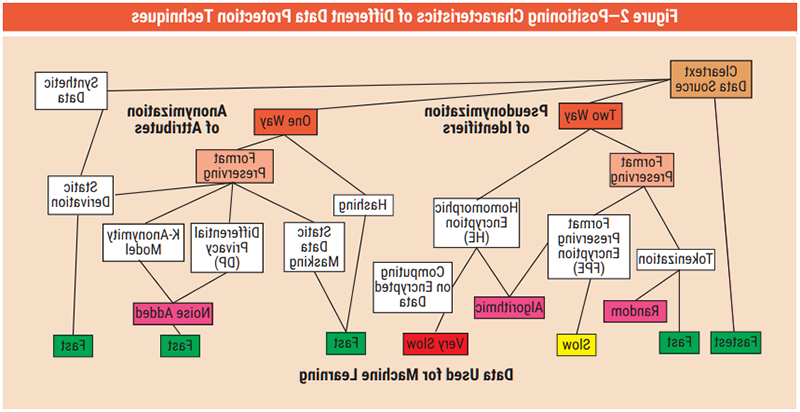

ML模型中的另一种数据保护技术是假名化, 哪一种可逆的方法可以基于加密或标记化. 加密使用数学算法和加密密钥将数据转换为二进制密文, 标记化用确定的随机字符串替换明文数据. Figure 2 说明了定位不同保护方法的一些特点.

Differential Privacy

差异隐私是字段级数据屏蔽的一种形式,其设计目的是使数据可用于查询聚合统计信息,同时限制个人特定信息的暴露.1

差分隐私是一个严格的数学定义,它来自于将算法思想应用于隐私研究的长期工作. 在最简单的情况下, 该算法分析数据集并计算有关它的统计数据(例如数据集的平均值), variance, 中位数和模式),它的输出是不同的私有的, 人们无法判断原始数据集中是否包含了任何个人的数据. In other words, the guarantee of a differentially private algorithm is that its behavior hardly changes when a single individual joins or leaves the data set; anything the algorithm might output on a database containing an individual’s information is almost as likely to have come from a database without that individual’s information. This guarantee holds for any individual and any data set; therefore, 不管任何一个人的细节有多古怪以及数据库中其他人的细节有多古怪, 差别隐私的保障仍然有效. 这意味着数据库中有关参与者的个人级别信息不会泄露. 这种方法支持数据共享场景,可以应用于在不受信任的环境中处理数据.2

Synthetic Data

合成数据用于一种不可逆的方法,人工生成微数据,以表示预定义的统计数据模型.3 By definition, 合成数据集不包含从现有数据主体收集的或关于现有数据主体的任何数据, 但这些数据看起来符合预期目的. 如果合成数据与原始数据过于接近, 它们可以揭示真实数据主体的信息, 例如个人资料. 有多种方法可以创建合成数据. 理论上,数据可以基于一些选定的统计属性随机生成. 这种模型的关键特征是每个属性的分布(总体和子种群)以及属性之间的内部关系. In practice, 合成数据的生成可能涉及使用随机化技术和抽样对真实数据集进行多次或连续转换. Typically, 合成数据用于测试工具和应用程序, 用于开发查询, 在某些应用中,作为真实数据的替代品. 数据管理员应该在实际数据上再现对合成数据执行的查询,以确保在实际数据上得出的推断是正确的. 利用差分隐私模型对合成数据的隐私保证进行评估.4

合成数据集不包含从现有数据主体收集的或关于现有数据主体的任何数据, 但这些数据看起来符合预期目的.

医疗保健中的匿名化

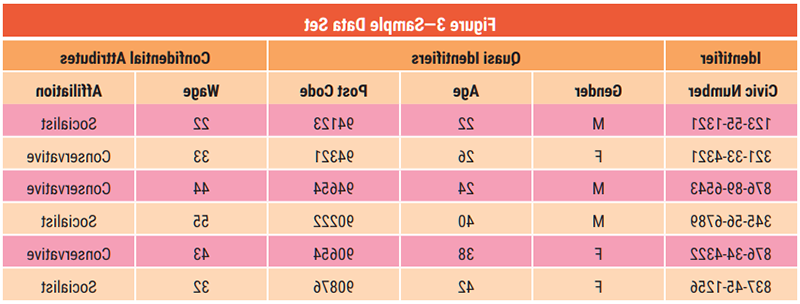

k -匿名可以用来泛化数据. k-匿名模型确保小于“k”个个体的群体不能被识别. 查询将返回至少“k”条记录. k -匿名是一种正式的隐私度量模型,它确保每个标识符都有一个至少包含“k”条记录的对应等价类. 为了实现k-匿名, 数据集中至少需要有“k”个个体,它们共享可能用于标识每个个体的属性集.5 Figure 3 给出一个k-匿名的例子.

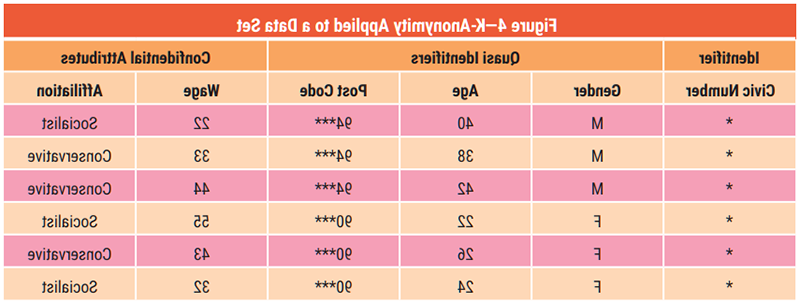

k -匿名可以被描述为一种“隐藏在澳门赌场官方下载中”的保证:如果每个个体都是一个更大群体的一部分, 那么该组中的任何记录都可能对应于一个人.6 Figure 4 显示匿名数据. 这是通过泛化一些准标识符属性和编辑其他一些属性来实现的.

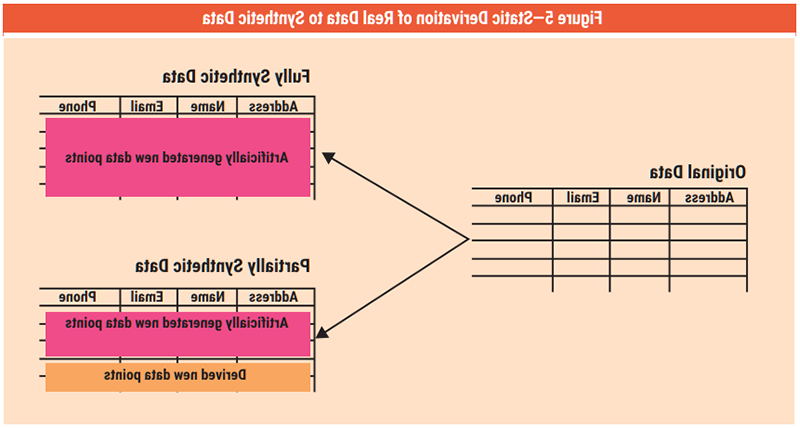

金融科技中的综合数据

当无法获得历史数据或由于缺乏质量或多样性而无法获得充分数据时, 组织依靠合成数据来构建模型. 可以生成任意分布的随机样本. 合成数据的效用取决于分析人员对特定数据环境的了解程度. 通过生成合成数据将真实数据拟合到已知分布中可以生成合成数据. 还有各种工具,如CA Technologies Datamaker和Informatica测试数据管理工具,可用于生成数据. 将真实数据静态地衍生为合成数据,可以提供不受管制但对与第三方分享非常有用的数据(figure 5).7

量子计算:利弊

使用量子计算机有利有弊. 量子计算机可以提高计算性能, 一些量子机器学习算法可以针对量子计算机进行优化, 量子计算机可以破解加密数据中的算法和模式, 特别是公钥加密. Figure 6 说明其中一些技术是如何相互关联的. 在组织在ML模型中使用分析的场景中, 组织可能想要保护一些在云中运行的敏感数据ML模型. 这可以通过可信执行环境(TEE)来完成。.

云计算可以与人工智能一起使用,重塑组织的决策方式.

同态加密与量子计算

新的同态加密(HE)算法可以免受量子计算机的攻击, ML算法可以针对量子计算机进行优化.8 允许在加密数据上进行计算的HE和ML越来越受欢迎. HE和量子计算都可以应用于为脆弱环境中的敏感数据和机密ML模型提供隐私和安全性, 比如不同的云模式. 欧盟通用数据保护条例(GDPR), 美国加利福尼亚州消费者隐私法案(CCPA)和其他已经颁布的法规——肯定会出台更多的法规——都强调了澳门赌场官方下载保护数据的必要性. 数据必须以受保护的形式通过澳门赌场官方下载的许多混合云数据库和应用程序移动. 云计算可以与人工智能一起使用,重塑组织的决策方式. 在推动创新方面最关键的数据类型——通过高级分析, ML和ai被认为是最敏感的, therefore, 他们必须得到保护. ML模型和其中的数据可以在tee中屏蔽. TEE类似于硬件安全模块(HSM),但速度更快,而且通常不会根据美国国家标准与技术研究所(NIST)联邦信息处理标准(FIPS) 140要求进行评估. 这是对用于外包环境的非线性ML模型和数据加密所提供的保护的补充, 例如不同的云模型和物联网设备. 线性机器学习模型可以受到HE的保护,但性能会有合理的下降. 当使用同态加密保护时,非线性ML模型可能非常慢.

量子计算带来的机遇

HE和ML允许澳门赌场官方下载使用敏感数据来推动高级分析, ML and AI, 即使这些计划迁移到云环境.9 这给当前和未来的计算机带来了机遇和威胁.

量子计算机可以破解区块链和公钥加密

围绕数字技术的最大挑战之一是确保系统和数据的安全. For decades, 计算机科学家一直致力于开发越来越复杂的算法,旨在通过诸如公钥加密(PKE)等框架对数据进行加密和保护。, 这也被称为非对称密码学.10 这些框架运行得相对较好, 每天都有数十亿的交易和交互使用这些算法.

随着量子计算机的发展并逐渐进入主流, 它们引入的计算能力水平提高了赌注.11 尽管有很多潜在的好处, 一个主要的缺点是无法破解今天的PKE, 包括广泛使用的Rivest-Shamir-Adleman (RSA)和Diffie-Hellman框架. 这影响到从路由器和虚拟专用网络(VPN)到验证数字签名的能力.

In 2016, 美国国家安全局(NSA)发布了警报,并建议各组织开始寻找改用更高级加密技术的方法. A year later, NIST开始征求新的更先进的算法,这些算法可以承受量子计算机的破解,并成为标准.12

量子计算机缺乏对经典密码算法进行暴力攻击的处理能力. However, in a few years, 一旦这些机器达到大约1000万个物理量子位的阈值, 他们将拥有这种力量. 对于澳门赌场官方下载、大学和政府来说,这种风险是显而易见的. 如果量子计算机破解PKE算法, more than just devices would be affected; an enterprise’s historical data could be exposed. Consequently, 数学家和计算机科学家正在开发新的、更先进的加密算法,这些算法既使用经典框架,也使用基于格的框架.13 The former relies on noncompact code; the latter uses mathematical formulas or proofs to ensure the integrity of the algorithm. 事实上,基于网格的算法是走向正式(经过验证)软件的更广泛行动的一部分.

QUANTUM SUPREMACY, 哪一个描述了量子计算机明显优于经典计算机的时间点, 即将实现吗.

当前计算机面临的威胁

除了量子计算机,目前的英特尔至强计算机也对RSA加密构成威胁. RSA的安全性依赖于分解两个大素数乘积的实际难度(分解问题)。. 破解RSA加密被称为RSA问题. 分解是通过一个RSA密钥来演示的,该密钥有240个十进制数字,大小为795位.14

For the short term, 澳门赌场官方下载可以通过迁移到至少2048位的RSA来避免英特尔处理器和类似处理器的改进, Diffie-Hellman或DSA密钥. 尽管传输层安全(TLS)协商时间随着密钥的增大而变慢, 可能只有在繁忙的网站上才会注意到. 大多数繁忙到足以影响它的站点可能会购买或租用所需的硬件来帮助支持它. For short-term use, Curve25519 can be used; it is very fast and is unaffiliated with NIST. 它大致相当于128位高级加密标准(AES)加密.

Blockchain Security

尽管它可能不像一些人认为的那样是与生俱来的, 弹性是澳门赌场官方下载使用区块链技术的主要动机之一.15

IN MANY CASES, 澳门赌场官方下载将需要更新证书管理框架, 支持新算法的设备和软件.

区块链依赖于Internet连接和基于对称加密(如RSA算法)的公钥基础设施(PKI). 区块链框架依赖于其底层加密过程的安全性. 没有可信的哈希函数和公钥签名,就没有区块链. 量子计算机威胁到区块链中使用的几种加密原语. 可扩展量子计算机, 哪些是解决密码原语背后的数学问题所必需的, are not yet available; however, 一些澳门赌场官方下载和政府已经建造了小型量子计算机. 有些甚至可以在互联网上访问,可以用来测试量子算法. Quantum supremacy, 哪一个描述了量子计算机明显优于经典计算机的时间点, 即将实现吗, 如果还没有达到. Therefore, 重要的是要了解对区块链构成的威胁并概述可能的解决方案.

Quantum-Resilient算法

在接下来的几年里, NIST有望最终确定量子弹性算法的新标准.

For now, 澳门赌场官方下载可以通过保持NIST计划的更新并关注该领域的突发新闻来为下一阶段的加密技术做好准备. 现在开始评估系统和设备并考虑量子弹性算法何时何地有意义还为时过早. In many cases, 澳门赌场官方下载将需要更新证书管理框架, 支持新算法的设备和软件. 将旧系统升级到256位密钥也是一个好主意,可以最大限度地保护数据.

Fortunately, 对称密钥加密(依赖于私钥)不容易被量子计算破解,目前还没有被认为存在风险. However, 依靠对称密钥加密来处理当今计算环境中发生的许多交互和事务是不可能的. 一旦量子安全算法出现,尽快迁移到它们将是明智的.

许多PKE算法依赖于两个素数乘积的极大数. 其他加密算法的安全性基于解决某些离散对数问题的难度. 对于足够大的密钥大小,没有已知的方法可以破解它们提供的加密. 大数的分解和离散对数的计算破坏了给定密钥大小的加密保证,并迫使用户逐步增加他们使用的熵位数.

后量子密码学的研究主要集中在六种不同的方法:16

- Lattice-based密码学-这种方法包括加密系统,如错误学习(LWE), ring learning LWE, 环LWE密钥交换, 环形LWE签名, 旧的NTRU或goldreich - goldwser - halevi (GGH)加密方案, 以及较新的NTRU签名和双峰格签名方案(BLISS)签名.

- 多变量密码-这包括加密系统,如彩虹不平衡油和醋(UOV)方案, 这是基于求解多元方程组的难度. 建立安全的多元方程加密方案的各种尝试都失败了.

- 基于散列加密这包括加密系统,如Lamport签名和Merkle签名方案,以及较新的扩展Merkle签名方案(XMSS)和SPHINCS方案. 基于哈希的数字签名是在20世纪70年代末发明的,从那时起,人们就把它作为RSA和数字签名算法(DSA)等数论数字签名的有趣替代方案进行了研究。.

- 基于代码加密这包括依赖于纠错码的密码系统, 例如McEliece和Niederreiter加密算法以及相关的Courtois, Finiasz和Sendrier签名方案. 最初使用随机Goppa代码的McEliece签名已经经受住了30多年的审查.

- 超奇异椭圆曲线等基因密码术该密码系统利用超奇异椭圆曲线和超奇异等构图的特性,创建了具有前向保密的Diffie-Hellman替代.

- 对称密钥量子电阻-如果使用了足够大的密钥大小, 高级加密标准(AES)和SNOW 3G等对称密钥加密系统已经能够抵御量子计算机的攻击.

破解加密

美国国务院和其他几个美国政府机构要求从128位AES转移到256位AES,并停止与256位AES相关的某些安全哈希.17 Figure 7 是一个为量子计算做准备的密码学路线图的例子吗.

随机之路

量子计算机和其他强大的计算机可以破解加密数据中的算法和模式. Alternatively, 随机数可以用来保护敏感数据, 因为它们不是基于算法或模式.

蓝色标记表示临时结果,最终标记值为绿色.

随机数应该由NIST的随机数统计测试套件进行验证. NIST特别出版物(SP) 800-22提供了15个统计测试来评估模式的存在, if detected, 表示序列是非随机的.18 测试的重点是整个序列中0和1的比例. 测试的目的是确定序列中1和0的数量是否与真正随机序列的期望大致相同. 测试套件包括频率和近似熵的测试.

随机数应该由NIST的随机数统计测试套件进行验证. NIST特别出版物(SP) 800-22提供了15个统计测试来评估模式的存在, if detected, 表示序列是非随机的.18 测试的重点是整个序列中0和1的比例. 测试的目的是确定序列中1和0的数量是否与真正随机序列的期望大致相同. 测试套件包括频率和近似熵的测试.

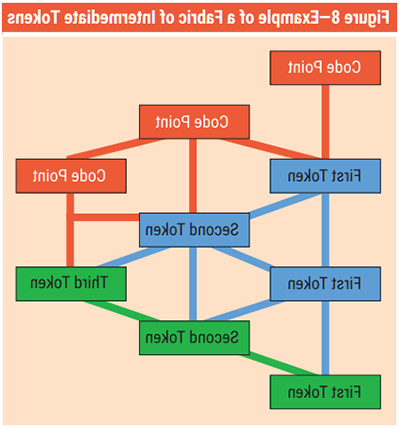

构建受保护数据元素的令牌结构

保护短数据始终是一个挑战, 因为熵或可能值的变化很小. 在保护短数据时,可以使用结构来增加熵. 可以创建替代明文数据的中间数据令牌结构. 这些是随机化的值,其中每一层逐渐增加将取代原始输入数据的每个最终令牌的熵. Figure 8 是一个中间令牌结构的例子吗. 蓝色标记表示临时结果,最终标记值为绿色.

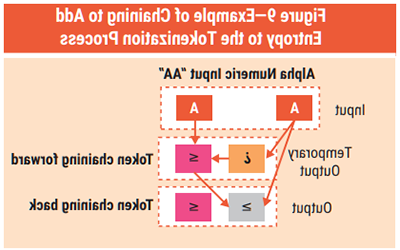

可以使用基于随机查找表的标记化函数. 标记链可以通过在每个步骤中向标记化过程添加额外的输入数据来增加熵. Figure 9 是一个具有两个字符输入字符串(“AA”)的短数据的例子,它将生成中间层令牌,这是临时结果和底层的最终令牌. 每个令牌都基于唯一的初始化值,并与其他令牌前后链接,以增加高熵和随机性. 具体设计和实现的安全性应由权威专家和大学进行验证.

可以使用基于随机查找表的标记化函数. 标记链可以通过在每个步骤中向标记化过程添加额外的输入数据来增加熵. Figure 9 是一个具有两个字符输入字符串(“AA”)的短数据的例子,它将生成中间层令牌,这是临时结果和底层的最终令牌. 每个令牌都基于唯一的初始化值,并与其他令牌前后链接,以增加高熵和随机性. 具体设计和实现的安全性应由权威专家和大学进行验证.

Conclusion

创新型澳门赌场官方下载可以通过实施帮助从敏感数据中提取价值的解决方案来保持竞争力. 诸如TEE和令牌化结构等新技术使澳门赌场官方下载能够安全地使用私有信息——包括其在高级分析中的应用, 机器学习和人工智能——在不考虑客户的情况下取得成功, 员工或知识产权面临风险.

通常实施的解决方案不能对量子计算机提供强大的保护. 正确规划和理解可用的技术,如代币化结构和量子计算机不断发展的技术提供的增强选项,可以为数据保护提供现实的方法,使澳门赌场官方下载比缺乏创新的竞争对手更具竞争优势.

通常实施的解决方案不能对量子计算机提供强大的保护.

要了解有关安全机器学习的更多信息,请观看Mattsson在本文中讨论他的文章 video interview.

Endnotes

1 Zhao, J.; T. Jung; Y. Wang; X. Li; “Achieving Differential Privacy of Data Disclosure in the Smart Grid,IEEE计算机通信会议, Toronto, Canada, April 2014

2 Nayak, C.; “New Privacy-Protected Facebook Data for Independent Research on Social Media’s Impact on Democracy,” Facebook Research, 13 February 2020, http://research.fb.com/blog/2020/02/new-privacy-protected-facebook-data-for-independent-research-on-social-medias-impact-on-democracy/

3 Reiter, J. P.; “Using CART to Generate Partially Synthetic, Public Use Microdata,” 官方统计杂志, vol. 21, iss. 3, January 2005

4 Watson, A.; “Using Generative, 差异-私有模型构建隐私增强, 从真实数据合成的数据集,” Medium, 2 March 2020, http://medium.com/gretel-ai/using-generative-differentially-private-models-to-build-privacy-enhancing-synthetic-datasets-c0633856184

5 Privitar,“K -匿名:介绍”,2017年4月7日, http://www.privitar.com/blog/k-anonymity-an-introduction/

6 Ibid.

7 Sarkar, T.; “Synthetic Data Generation—A Must- Have Skill for New Data Scientists,” 迈向数据科学, 19 December 2018, http://towardsdatascience.com/synthetic-data-generation-a-must-have-skill-for-new-data-scientists-915896c0c1ae

8 Mattsson, U.; “New Technologies for Data Protection That Arm Innovative Businesses to Win,” ISACA® 旧金山分会(美国加利福尼亚州),美国,2021年4月21日; http://engage.baileherculane.net/sanfranciscochapter/events/eventdescription?CalendarEventKey = 7 fc789f0 - 0538 - 4887 - a6e0 - 8668 bcdc68c1&CommunityKey = f510bd50-4fdc-46b1-a329-d6ce8a64bae7&家= % 2 fcommunities frecent-community-events % 2 fcommunity-home % 2

9 Mattsson, U.; “Homomorphic Encryption Will Take on the Challenge of AI,” RSA Conference, 25 February 2021, http://www.rsaconference.com/Library/blog/Homomorphic%20Encryption%20Will%20Take%20on%20the%20Challenge%20of%20AI

10 国家科学院出版社, 解密加密辩论:决策者的框架, USA, 2018

11 IBM,“量子计算:明天的计算今天”, http://www.ibm.com/quantum-computing/?p1=Search&p4=43700050386405608&p5=b&gclsrc=aw.ds&gclid = EAIaIQobChMIuLe0jcOR8AIVhrLICh1lCQZ0EAAYASAAEgI2avD_BwE

12 国家标准与技术研究所(NIST), “NIST开始努力保护加密数据免受量子计算机的威胁,” USA, 28 April 2016, http://www.nist.gov/news-events/news/2016/04/nist-kicks-effort-defend-encrypted-data-quantum-computer-threat

13 国家科学院出版社, 量子计算:进展与展望, USA, 2019

14 Goodin, D.; “New Crypto-Cracking Record Reached, With Less Help Than Usual From Moore’s Law,” Ars Technica, 12 March 2019, http://arstechnica.com/information-technology/2019/12/new-crypto-cracking-record-reached-with-less-help-than-usual-from-moores-law/

15 德勤,“区块链应用程序的安全控制”, http://www2.deloitte.com/ch/en/pages/risk/articles/security-controls-for-blockchain-applications.html

16 Raffaelli, F.; R. Denman; R. Collins; J. C. Faugere; G. De Martino; C. Shaw; J. Kennard; R. Sibson; L. Perret; C. Erven; “Combining a Quantum Random Number Generator and Quantum-Resistant Algorithms Into the GnuGPG Open-Source Software,” 先进光学技术, vol. 9, iss. 5, 2020

17 Op cit Goodin

18 Rukhin, A.; J. Soto; J. Nechvatal; M. Smid; E. Barker; S. Leigh; M. Levenson; M. Vangel; D. Banks; A. Heckert; J. Dray; S. Vo; 用于密码学应用的随机数和伪随机数生成器的统计测试套件,美国国家标准与技术研究院(NIST)特别出版物(SP) 800-22, USA, 2010; http://nvlpubs.nist.gov/nistpubs/Legacy/SP/nistspecialpublication800-22r1a.pdf

Ulf Mattsson, MSE

是Protegrity的首席安全策略师,并为支付卡行业数据安全标准(PCI DSS)的发展做出了贡献。, 美国国家标准协会(ANSI)和云安全联盟(CSA). 在IBM工作期间,他还开发了产品和服务, Protegrity和其他机器人领域的科技公司, 澳门赌场官方下载资源规划, 数据加密和标记化, data discovery, 云应用程序安全代理, Web应用程序防火墙, 托管安全服务, 安全运营中心. Mattsson曾在几个不同的国家从事数据保护项目, 包括为欧盟跨境数据保护法制定合规解决方案. 他经常在国际安全会议上发表演讲,并为电气和电子工程师协会(IEEE)的Xplore撰写了100多篇文章, IBM Journals, ISACA® Journal, and the 信息系统安全协会(ISSA)杂志. 他是一名发明家,拥有70多项美国专利. 可以联系到他 ulf@ulfmattsson.com.